「iPhoneはセキュリティが強いから大丈夫」——そう信じて、ソフトウェアアップデートを後回しにしていませんか?

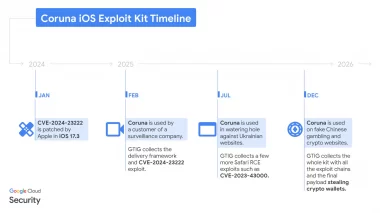

2026年3月、Googleが高度なiOS向けハッキングツール群「Coruna(コルナ)」の全容を公開しました。23もの脆弱性を束ねたこのツールは、もとは米国政府が関与していたとされる監視ツール。それがロシアのスパイ集団、さらに中国拠点の詐欺グループへと渡り、一般ユーザーの金銭を狙う大規模攻撃に使われていたのです。

Corunaの正体から感染の仕組み、「自分のiPhoneは大丈夫か?」を判断するためのチェックポイントまで、徹底解説します。

(ここに画像挿入:Corunaの感染経路を示す概念図。政府機関→監視ベンダー→国家スパイ→犯罪集団と矢印でつなぎ、最終的にiPhoneユーザーに到達するフローチャート)

Corunaとは何か?——23の脆弱性を束ねた”最凶キット”の正体

対象はiOS 13.0〜17.2.1、約4年分のiPhoneが射程圏内

Corunaは、単体の脆弱性を突くマルウェアではありません。5つの完全なiOSエクスプロイトチェーンと、合計23もの脆弱性を組み合わせた”ツールキット”です。2019年9月リリースのiOS 13.0から、2023年12月リリースのiOS 17.2.1までを搭載したiPhoneが影響を受けます。

わかりやすく言えば、iPhone 6s以降のかなり広い世代の端末が狙われる可能性があったということです。とくにiOS 16〜17.2を使っていた時期が長い方は、知らないうちに攻撃対象だった可能性があります。

感染の仕組み:Webサイトを開くだけでアウト

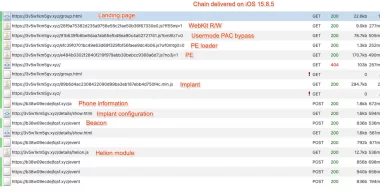

恐ろしいのは、Corunaの感染経路です。ユーザーが特定のWebサイトにiPhoneのSafariでアクセスするだけで、隠しiFrame経由で不正コードが読み込まれます。タップもインストールも不要。ページを開いた瞬間に、バックグラウンドで以下のステップが自動実行されます。

- 端末の指紋採取:まず、アクセスした端末が本物のiPhoneかどうか、iOSバージョンやモデルを自動判別

- 最適な攻撃の選択:端末情報に合わせて、23個のエクスプロイトの中から最も有効な組み合わせを自動で選択・配信

- リモートコード実行→権限昇格:WebKit(Safariのレンダリングエンジン)の脆弱性でコードを実行し、さらにiOSのカーネル(中核部分)まで権限を奪取

- 情報の窃取開始:暗号資産ウォレット、写真、メモアプリの内容、メールなどを攻撃者のサーバーに送信

Googleの解析によれば、ツールキットはロックダウンモードが有効な端末やプライベートブラウジング中の端末では動作しない設計になっていました。裏を返せば、これらの防御策がいかに有効かを攻撃者自身が認識していたとも言えます。

なぜ犯罪者が”政府級”のツールを持っているのか

商用スパイウェアから国家へ、そして闇市場へ

Corunaの出自を追ったのが、モバイルセキュリティ企業のiVerifyです。同社の分析によると、Corunaはもともと商用の監視ベンダーが開発し、その顧客である政府機関が使用していたツールでした。

商用監視ベンダーとは、NSOグループ(Pegasusの開発元)に代表される、国家機関向けにスパイウェアを販売する企業のこと。彼らは「テロ対策のために、非独裁政権のみに販売している」と主張しています。しかし現実には、ひとたびツールが販売されれば、エンドユーザー(購入した政府機関やその関係者)がどう使うかをコントロールすることは不可能です。

iVerifyは、Corunaが「流出した米政府のフレームワーク」であることを裏付ける証拠を持っているとしています。つまり、米政府が調達→使用→何らかの経緯で流出→ロシアのスパイ集団が取得→さらに中国の犯罪グループが入手、という”玉突き拡散”が起きたと推測されています。

「EternalBlue」の悪夢、再び

この構図には前例があります。2017年、NSAが開発したWindowsのハッキングツール「EternalBlue」が流出し、ランサムウェア「WannaCry」に転用されました。150カ国以上で病院や工場が機能停止に陥った大惨事です。iVerifyは「Corunaはまさに同じ筋書き」と警告しています。国家のサイバー兵器が民間に流出し、無差別攻撃に転用されるパターンが、今度はiPhoneで起きたのです。

あなたのiPhoneは大丈夫? 今すぐ確認すべき3つのポイント

Googleによれば、Corunaは最新バージョンのiOSには通用しません。つまり、現在iOS 18系にアップデート済みの方は、Corunaによる直接的な被害リスクは低いと考えてよいでしょう。ただし、以下の3点は必ず確認してください。

① iOSを最新バージョンにアップデートする

「設定」→「一般」→「ソフトウェアアップデート」を開き、利用可能なアップデートがないか確認しましょう。これが最も確実かつ最優先の対策です。とくにiOS 17.2.1以前で止まっている方は、今すぐアップデートしてください。古いiPhoneでiOS 18に対応していない場合も、提供されている最新のセキュリティパッチを適用することが重要です。

② ロックダウンモードの有効化を検討する

iOS 16以降で利用できる「ロックダウンモード」は、Webブラウジングやメッセージの機能を一部制限する代わりに、高度な攻撃への耐性を大幅に高める機能です。ジャーナリストや活動家、経営者など、標的型攻撃のリスクが高い方には強くおすすめします。「設定」→「プライバシーとセキュリティ」→「ロックダウンモード」から有効にできます。

③ 不審なサイトへのアクセスに注意する

Corunaの最終段階では、偽の暗号資産取引所サイトなどが攻撃の入り口になっていました。SNSやメッセージで送られてきた見慣れないURLは安易にタップしないこと。とくに「このサイトはiOSでアクセスしてください」と誘導するポップアップが表示された場合は、ほぼ確実に罠です。

編集部の視点:「iPhoneだから安全」の時代は終わった

今回のCorunaが突きつけたのは、「iPhoneのセキュリティ神話」への明確な疑問符です。AppleのiOSは依然としてセキュリティレベルの高い設計ですが、23もの脆弱性を束ねて突破するツールが実在し、それが犯罪者の手に渡る現実がある以上、「iPhoneだから安心」という思考停止は危険です。

とくに、Corunaの最終ペイロードがMetaMask、Trust Wallet、Phantomなど主要な暗号資産ウォレットの窃取に特化していた点は見逃せません。仮想通貨を扱う方は、PCだけでなくスマホのセキュリティも同等に重視すべきフェーズに入りました。

出典:【Google】

※サムネイル画像はスマホライフPLUS編集部が作成したものです。